- Domaine 1 : sécurité et management des risques

- appliquer les principes de gouvernance de la sécurité

- comprendre et appliquer les concepts de confidentialité, intégrité, disponibilité et conformité

- comprendre les questions légales et réglementaires concernant la sécurité de l’information dans un contexte global

- comprendre l’éthique professionnelle

- développer et implémenter une politique de sécurité, des standards, des procédures et des guidelines

- comprendre les exigences de continuité d’activité

- contribuer aux politiques de sécurité du personnel

- comprendre et appliquer les concepts de management des risques

- comprendre et appliquer le modèle de menace

- intégrer les considérations de risque de sécurité dans la stratégie d’acquisition

- établir et gérer la sensibilisation, la formation et l’éducation à la sécurité de l’information

- Domaine 2 : sécurité des actifs

- classification de l’information et support des actifs

- déterminer et maintenir la propriété

- protéger la confidentialité

- assurer la rétention appropriée

- déterminer les mesures de sécurité des données

- établir les exigences de manipulation

- Domaine 3 : ingénierie de la sécurité

- implémenter et gérer les processus d’engineering en utilisant les principes de conception sécurisée

- comprendre les concepts fondamentaux des modèles de sécurité

- sélectionner les mesures et contre-mesures sur la base des modèles d’évaluation de la sécurité des systèmes

- comprendre les possibilités de sécurités offertes par les systèmes d’information

- évaluer et réduire les vulnérabilités de sécurité des architectures, des conceptions, des solutions

- évaluer et réduire les vulnérabilités de sécurité des systèmes web

- évaluer et réduire les vulnérabilités de sécurité des systèmes mobiles

- évaluer et réduire les vulnérabilités de sécurité des systèmes embarqués

- appliquer la cryptographie

- appliquer les principes de sécurité au site et à la conception de l’installation

- concevoir et implémenter la sécurité physique

- Domaine 4 : sécurité des réseaux et communications

- appliquer les principes de conception sécurisée à l’architecture réseau

- sécuriser les composants réseau

- concevoir et établir des canaux de communication sécurisés

- prévenir ou limiter les attaques réseau

- Domaine 5 : management des identités et des accès

- contrôle d’accès physique et logique aux actifs

- gérer l’identification et l’authentification des personnes et des équipements

- intégrer l’identité en tant que service

- intégrer des services d’identité tiers

- intégrer et gérer les mécanismes d’autorisation

- prévenir les attaques au contrôle d’accès

- gérer le cycle de vie des identités et du provisioning des accès

- Domaine 6 : évaluation de la sécurité et test

- concevoir et valider les stratégies d’évaluation et de test de sécurité

- conduire des tests de mesures de sécurité

- collecter les données des processus de sécurité

- analyser et reporter les résultats des tests

- conduire ou faciliter les audits internes ou externes

- Domaine 7 : sécurité des opérations

- comprendre et supporter les investigations

- comprendre les exigences des types d’investigations

- réaliser les activités de monitoring et de logging

- sécuriser le provisioning des ressources

- comprendre et appliquer les concepts fondamentaux de sécurité des opérations

- utiliser les techniques de protection de ressources

- gérer les incidents

- opérer et maintenir des mesures de sécurité préventives

- implémenter et supporter le management des patchs et vulnérabilités

- comprendre et participer aux processus de gestion des changements

- implémenter des stratégies de reprise après sinistre

- tester les plans de reprise après sinistre

- participer au Plan de Continuité d’Activité et aux exercices

- implémenter et manager la sécurité physique

- sensibiliser le personnel aux problèmes de sécurité

- Domaine 8 : sécurité du développement logiciel

- comprendre et appliquer la sécurité dans le cycle de vie de développement logiciel

- appliquer les mesures de sécurité dans les environnements de développement

- évaluer l’efficacité de la sécurité du logiciel

- évaluer l’impact de la sécurité du logiciel acquis

- Examens à blanc et préparation à la certification

Cyber sécurité, certification CISSP

Gouvernance, sécurité, audit

Home » ISEIG Cours » Cyber sécurité, certification CISSP

Introduction

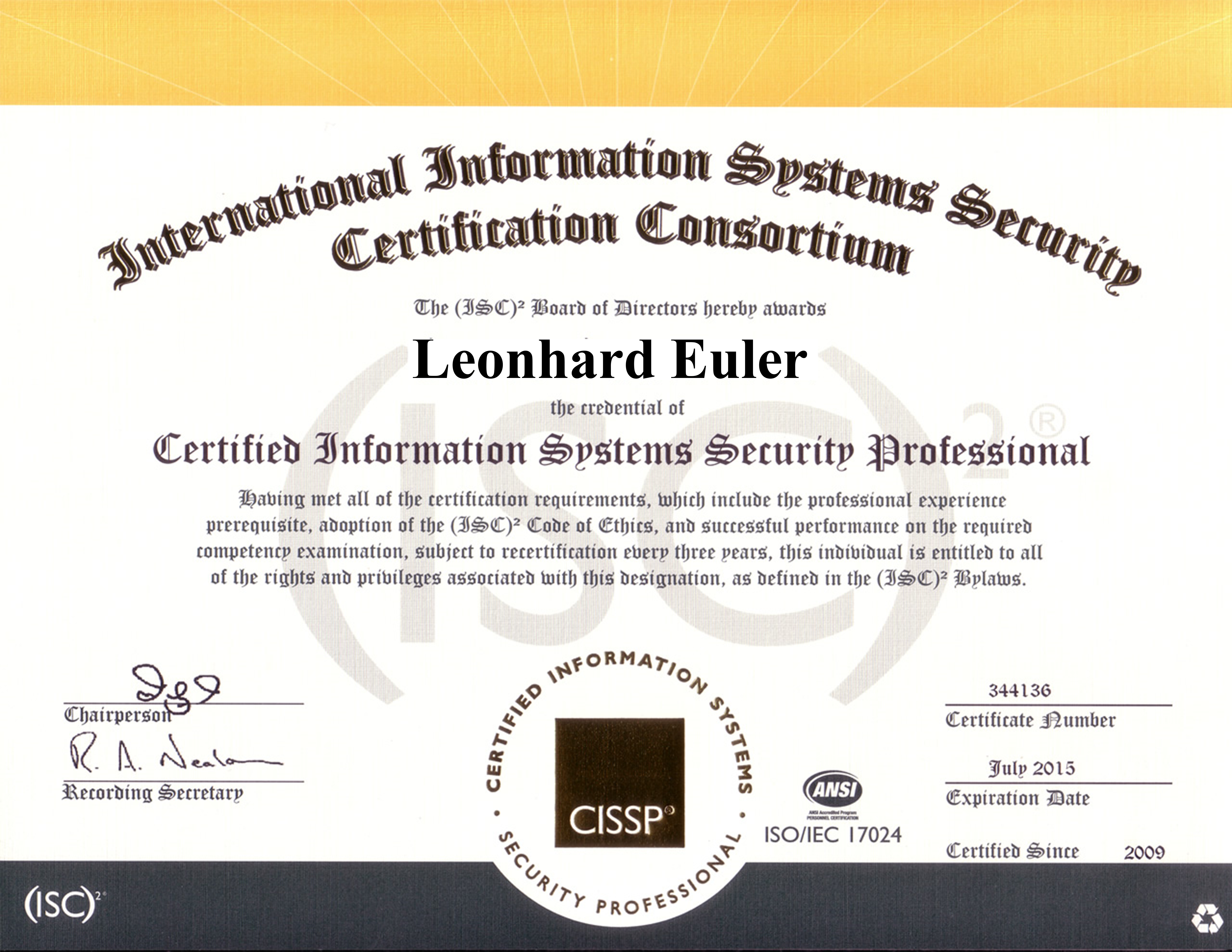

Cette formation s'adresse aux professionnels qui vivent et travaillent dans la sécurité de l'information et qui souhaitent être à l'avant-garde pour assurer la sécurité de leur entreprise. Elle prépare à l'examen de certification CISSP (Certified Information Systems Security Professional). Cette certification a été développée par l'ISC2 (International Information Systems Security Certification Consortium) pour valider les connaissances des experts en sécurité et pour assurer que leurs compétences restent à jour. Elle démontre que son titulaire possède les connaissances et compétences pour concevoir, développer, mettre en oeuvre et gérer un programme de sécurisation de l'information. Elle est une mesure objective de l'excellence dans le domaine.

La formation se base sur le programme défini par l’ISC2 dans l'ouvrage CBK (Common Body of Knowledge). Il représente les savoirs spécifiques que tous les professionnels du domaine de la sécurité ont en commun et qu’ils utilisent continuellement dans l’exercice de leur profession. La certification CISSP permet d’étalonner son niveau de compétences tant au niveau des connaissances techniques qu’au niveau de l'analyse des risques et de l'audit des systèmes dans une optique de gouvernance des systèmes d’informations.

Pour obtenir la certification CISSP, il faut :

La formation se base sur le programme défini par l’ISC2 dans l'ouvrage CBK (Common Body of Knowledge). Il représente les savoirs spécifiques que tous les professionnels du domaine de la sécurité ont en commun et qu’ils utilisent continuellement dans l’exercice de leur profession. La certification CISSP permet d’étalonner son niveau de compétences tant au niveau des connaissances techniques qu’au niveau de l'analyse des risques et de l'audit des systèmes dans une optique de gouvernance des systèmes d’informations.

Pour obtenir la certification CISSP, il faut :

- réussir l'examen de certification

- faire valoir une expérience d'au moins 5 ans dans au moins 2 des 8 domaines présentés dans le CISSP CBK (Common Body of Knowledge) ou être titulaire d'un diplôme d'études supérieures d'une durée de 4 ans et faire valoir une expérience d'au moins 1 an dans au moins 2 des 8 domaines présentés dans le CISSP.

L'examen de certification, d'une durée de 3 heures, est en anglais. Il comprend 150 questions à choix multiple adaptatives, c'est-à-dire que les questions dépendent des questions et réponses précédentes. Il faut obtenir au moins 700 points sur 1000 pour le réussir. L’examen se déroule à l’ISEIG un jeudi à convenir. Sa préparation se fait sur la base d’examens à blanc à effectuer en dehors des heures de cours et discutés et corrigés dans le cadre du cours.

Documentation pdf ...

Documentation pdf ...

Prix, Dates, Inscription

La formation se déroule 2 fois par année. Les cours se déroulent de 9h00 à 12h00 et de 13h00 à 16h30.

Cyber sécurité, certification CISSP

Durée

6

Prix

CHF 4'500.-

Prix/j.

CHF 750.-

16, 17, 23, 24, 30, 31 mars 2026

Cyber sécurité, certification CISSP

Durée

6

Prix

CHF 4'500.-

Prix/j.

CHF 750.-

12, 13, 14 oct, 9, 10, 11 nov 2026

Le prix du cours comprend toute la documentation pédagogique distribuée qui comprend des ouvrages, les supports de cours et supports de présentation, exercices avec corrigés et examens à blanc avec corrigés.

L’examen de certification se déroule à la fin du dernier jour de cours ou un jeudi au choix du candidat. Le prix de l’examen de EUR 720.- (tarif 2025) n'est pas compris dans le prix de la formation. Il est fixé par l’organisme de certification.

Selon notre expérience, la réussite des examens implique en plus du cours et des exercices dirigés, un travail personnel d´assimilation conséquent dont la charge est estimée à 2 jours par jour de cours suivi.

L’examen de certification se déroule à la fin du dernier jour de cours ou un jeudi au choix du candidat. Le prix de l’examen de EUR 720.- (tarif 2025) n'est pas compris dans le prix de la formation. Il est fixé par l’organisme de certification.

Selon notre expérience, la réussite des examens implique en plus du cours et des exercices dirigés, un travail personnel d´assimilation conséquent dont la charge est estimée à 2 jours par jour de cours suivi.

Programme détaillé

Le programme couvre les 8 domaines définis par l'(ISC²) - International Information Systems Security Certification Consortium et comprend des examens à blanc :

- sécurité et management des risques

- sécurité des actifs

- ingénierie de la sécurité

- sécurité des réseaux et communications

- management des identités et des accès

- évaluation de la sécurité et test

- sécurité des opérations

- sécurité du développement logiciel

- examens à blanc et préparation à la certification.

Pour qui

- professionnels qui vivent et travaillent dans la sécurité de l'information et qui souhaitent être à l'avant-garde pour assurer la sécurité de leur entreprise

Objectifs

- connaître le fonctionnement de la sécurité

- savoir gérer le contrôle des accès

- connaître les bases de la cryptographie

- connaître l'architecture et la conception de la sécurité

- savoir gérer la sécurité des télécommunications et des réseaux

- savoir gérer la sécurité des applications

- savoir concevoir, mettre en place et administrer la continuité de l’exploitation

- connaître le cadre légal et éthique

- savoir assurer la sécurité physique

- comprendre les modèles et architectures de la sécurité

- se préparer à l'examen de certification CISSP

Prérequis

- bonnes connaissances de TCP/IP, Windows Server et Linux

- anglais technique écrit, la documentation pédagogique et les examens étant en anglais